Quali malware girano nel panorama italiano? Quali campagne di attacco? Nei report settimanali del CERT-AgID tutte le informazioni utili: perché la prevenzione passa dalla c0nsapevolezza.

I malware della settimana 8 - 14 Ottobre

La scorsa settimana il CERT AgID ha individuato e analizzato 24 campagne dannose che hanno preso di mira utenti italiani. Le famiglie malware individuate in diffusione sono state 7. In dettaglio sono state:

- Remcos è stato diffuso con due campagne a tema Documenti e Preventivo: le email veicolavano allegati archivio in formato RAR;

- Avemaria è stato diffuso con una campagna a tema Ordine. Le email veicolavano allegati in formato 7Z;

- Guloader è stato diffuso con una campagna a tema Pagamenti. Le email veicolavano allegati GZ;

- AgenTesla è stato diffuso con una campagna a tema Delivery. Le email veicolavano allegati GZ. Si registra l'uso di Guloader come downloader. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia;

- Formbook è stato diffuso con una campagna a tema Banking. Le email veicolavano archivi RAR. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia;

- sLoad dopo due mesi di silenzio torna in diffusione in Italia. La campagna è stata a tema Pagamenti ed è circolata nel circuito PEC. Gli attaccanti hanno però compiuto un errore, veicolando un archivio ZIP protetto da password senza inserire la password nel corpo email: questo ha, per adesso, impedito le infezioni. Qui il report dettagliato del CERT su questa campagna;

- Brata è stato diffuso con una campagna veicolata via SMS e mirata contro utenti Android. L'SMS, a tema banking, conteneva un link che conduceva al download di un APK dannoso. Per approfondire > Brata, il RAT per Android diffuso in Italia, si evolve in minaccia persistente. Ora intercetta gli SMS e le OTP.

Remcos in breve:

Remcos, ovvero Remote Control and Surveillance è un software legittimo di proprietà di un'azienda tedesca. Viene impiegato per la gestione remota di sistemi Windows, ma ormai è anche ampiamente usato dal cybercrime per la gestione remota di sistemi infetti. Insomma, assume le caratteristiche dei RAT (remote access trojan). Molto potente, tra l'altro; permette praticamente il controllo totale e il monitoraggio dei sistemi che eseguono uno qualsiasi dei sistemi opertaivi Windows, da XP in poi.Avemaria in breve:

è un malware già conosciuto, individuato in diffusione in Italia nel Luglio di quest'anno: il nome viene da una stringa di codice del malware stesso. E' un malware infostealer pensato per il furto delle credenziali degli account di posta elettronica da Microsoft Exchange Client o Outlook e dai browser.

Guloader in breve

GuLoader è un downloader utilizzato per la distribuzione di altri malware: nella maggior parte dei casi distribuisce Remote Access Trojan, come Parallax e Remcos. Scritto in Visual Basic è tra i downloader più avanzati attualmente in uso al cybercrime.

|

| Fonte: https://cert-agid.gov.it |

Le campagne di phishing e i temi della settimana 8 - 14 Ottobre

Le campagne di phishing individuate e analizzate sono state 16 e hanno coinvolto 10 brand. Tra questi, il più sfruttato è stato il brand Aruba, "protagonista" di 5 diverse campagne. Seguono INPS e Poste.

In tema di campagne di phishing, il CERT denuncia nel proprio canale Telegram un interessante fenomeno:

"Sempre più spesso, dopo aver inserito le credenziali, le vittime si vedono restituire un messaggio di Password non valida. Lo scopo degli autori della campagna è di indurre gli utenti a provare le possibili password che solitamente (ri)usano sui siti che frequentano" spiegano.

|

| Fonte: https://cert-agid.gov.it |

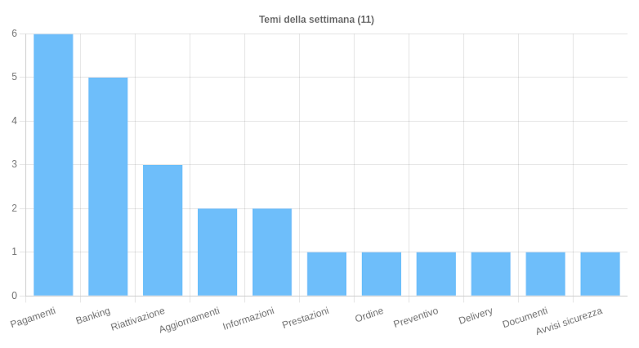

Tra i temi più sfruttati si trovano invece:

- Pagamenti: il tema è stato sfruttato per distribuire sLoad, AgenTesla e Guloader, ma anche per le campagne phishing contro utenti Microsoft;

- Banking: questo tema è stato utilizzato non solo, ovviamente, per attacchi di phishing ai danni di clienti di vari istituti bancari, ma anche per diffondere i malware Brata e Formbook;

- Riattivazione: il tema di sospensione e riattivazione dell'account è stato usato per campagne di phishing finalizzate al furto di credenziali Aruba e twitter.

|

| Fonte: https://cert-agid.gov.it |

Nessun commento:

Posta un commento