Le prime individuazioni di BlackBasta risalgono all'Aprile 2022: anzi, Blackbasta ha fatto proprio irruzione nel mondo delle operazioni ransomware, colpendo ben 12 aziende nel mondo in pochissimi giorni. Un esordio molto rumoroso degno, in effetti, di un'operazione ransomware davvero molto pericolosa. Ovviamente Black Basta è un RaaS, anche se ad ora non è chiaro quanto sia vasta la sua rete di affiliati.

Black Basta: tecniche estorsive

Black Basta è l'ennesima operazione ransomware specializzata in attacchi contro reti aziendali. Secondo "le mode" attuali, la criptazione dei dati è preceduta dall'esfiltrazione di dati, documenti e informazioni utili per la fase estorsiva. Di conseguenza Black Basta ha un site leak su Tor chiamato 'Black Basta Blog' o 'Basta News" dove si trova la lista di tutte le vittime che non hanno pagato il riscatto o che si rifiutano di contrattare.

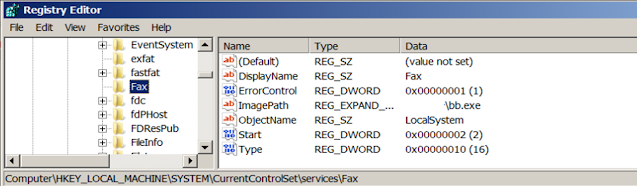

La routine di infezione si avvia quando il ransomware ha ottenuto i privilegi di amministrazione

Curiosamente infatti il ransomware, qualora non riesca a ottenere i privilegi di amministrazione, non si avvia ma mostra un prompt nel quale li richiede, forse sperando che qualche sbadato o ignaro dipendente glieli conceda davvero

La prima azione che esegue è la rimozione delle copie shadows per impedire il ripristino di Windows col comando

C:\Windows\system32\cmd.exe /c C:\Windows\SysNative\vssadmin.exe delete shadows /all /quiet

Scarica quindi due file: uno che serve a sostituire lo sfondo del desktop, l'altro a modificare l'icona dei file criptati:

- %Temp%\fkdjsadasd.ico

- %Temp%\dlaksjdoiwq.jpg

|

| Fonte: Bleeping Computer |

|

| Fonte: TrendMicro |

Quindi avvia il PC in modalità sicura: la criptazione dei file avviene proprio mentre il dispositivo è in modalità sicura.

Ai file criptati viene aggiunta l'estensione .basta.

La nota di riscatto di Black Basta

Nella nota di riscatto gli attaccanti indicano il sito .onion del gruppo e l'ID dell'azienda colpita. I ricercatori hanno notato che l'ID per l'azienda è lo stesso su tutti i dispositivi, anche avviando il ransomware in diverse macchine virtuali.

La nota di riscatto viene copiata in ogni cartella criptata e si chiama readme.txt.

Black Basta colpisce in Italia

Black Basta è già sbarcato in Italia e ha colpito, pochissimi giorni fa la RadiciGroup che si occupa di produzione di fibre sintetiche, polimeri e altri prodotti chimici e ha sede legale a Bergamo nonostante la dislocazione mondiale delle varie sedi.

Sul site leak del ransonmware sono già stati pubblicati la rivendicazione dell'attacco e alcuni file rubati

|

| Fonte: RedHotCyber |

| |

|

Tra le prime vittime italiane risulta la LECHLER S.p.A, PMI afferente sempre al settore chimico.

Nessun commento:

Posta un commento