Bleeping Computer ha individuato qualche giorno fa una nuova variante della famiglia di Ransomware CryptoMix. La nuova versione aggiunge l'estensione .WORK ai file criptati: sono cambiate ancora le email di contatto indicate dal ransomware alle vittime per il pagamento del riscatto. Nell'articolo illustriamo i cambiamenti di questa nuova variante.

Le novità

Il metodo di criptazione rimane lo stesso della versione precedente, ma con delle lievi differenze.

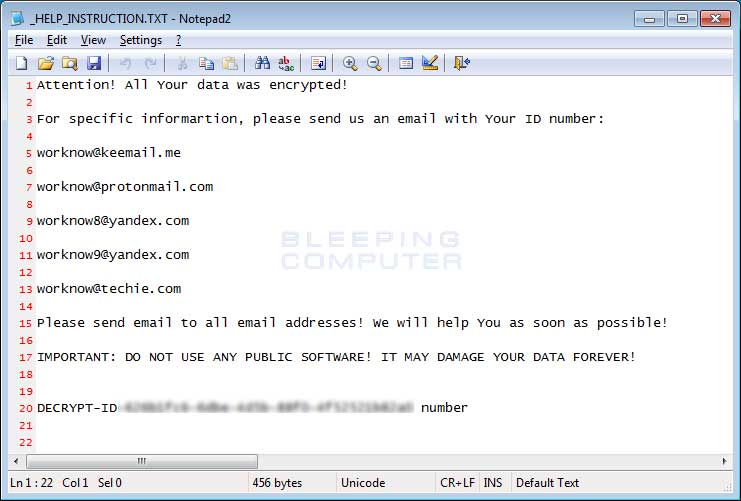

La richiesta di riscatto si chiama ancora _HELP_INSTRUCTION.TXT, ma ora utilizza le seguenti email di contatto: - worknow@keemail.me,

- worknow@protonmail.com,

- worknow8@yandex.com,

- worknow9@yandex.com

- worknow@techie.com

|

| La richiesta di riscatto. Fonte: Bleeping Computer |

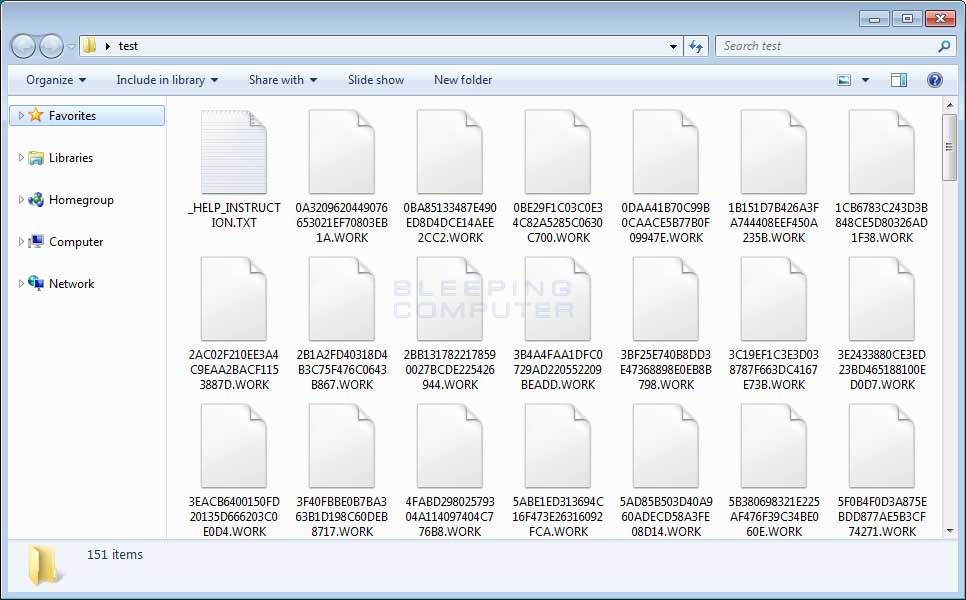

Un'altra novità è l'estensione aggiunta ai file criptati. In questa nuova versione, quando un file è criptato dal ransomware, il suo nome sarà modificato con una serie di caratteri randome e l'estenzione originaria sostituita con .WORK. Per fare un esempio, il file "test.jpg" verrà modificato come segue:

0D0A516824060636C21EC8BC280FEA12.WORK.

Sotto si può vedere una cartella di file criptati da questa versione di CryptoMix.

Sotto si può vedere una cartella di file criptati da questa versione di CryptoMix.

|

| File criptati. Fonte: Bleeping Computer |

Come difendersi?

Questa versione non ha, attualmente, soluzione. Per proteggersi efficacemente dal ransomware Cryptomix (e da qualsiasi ransomware) è importante avere sempre a disposizione un backup affidabile e testato dei propri dati da poter ripristinare in caso di emergenza, per esempio di fronte ad un attacco ransomware. Ultimo, ma non certo per importanza, è necessario assicurarsi di seguire delle corrette abitudini per quanto riguarda la sicurezza online che, il più delle volte, costituiscono il passaggio più importante.

- Non aprire gli allegati finché non si hanno conferme sull'identità della persona che li ha effettivamente inviati.

- Scansionare gli allegati con strumenti come VirusTotal o con l'antivirus in esecuzione sul PC.

- Assicurarsi di installare tutti gli aggiornamenti di Windows non appena vengono resi disponibili. Assicurarsi inoltre di aggiornare tutti i programmi, in particolare Java, Flash ed Adobe Reader. I programmi non aggiornati presentano maggiori vulnerabilità di sicurezza, che possono essere sfruttate dai cyber-attaccanti per ottenere l'accesso al dispositivo. Per queste ragione è importante tenersi sempre aggiornati.

- Assicurarsi di aver installato un adeguato software di sicurezza, possibilmente con un modulo anti ransomware e con una protezione multilivello.

- Utilizzare password complesse e soprattutto non utilizzare mai la stessa password per account diversi.

1. File correlati:

_HELP_INSTRUCTION.TXT

C:\ProgramData\[random].exe

2. Mail di contatto:

worknow@keemail.me

worknow@protonmail.com

worknow8@yandex.com

worknow9@yandex.com

worknow@techie.com

3. Comandi eseguiti:

sc stop VVS

sc stop wscsvc

sc stop WinDefend

sc stop wuauserv

sc stop BITS

sc stop ERSvc

sc stop WerSvc

cmd.exe /C bcdedit /set {default} recoveryenabled No

cmd.exe /C bcdedit /set {default} bootstatuspolicy ignoreallfailures

C:\Windows\System32\cmd.exe" /C vssadmin.exe Delete Shadows /All /Quiet

Nessun commento:

Posta un commento